Para nadie es un secreto que poder conseguir la privacidad online es algo que puede tornarse verdaderamente difícil. Por tal motivo, ESET brinda algunos consejos bastante útiles sobre qué se puede llegar a hacer para tener un mejor control de los datos personales y de esta forma estar fuera del radar en Internet y poder evitar los principales peligros. ¡Atento a cada uno de ellos!

Los mejores consejos para estar fuera del radar en Internet y evitar los principales peligros

Permanecer seguros y privados online puede además de ser un trabajo difícil, llevar tiempo, principalmente si tiene que pensar las configuraciones y qué información se quiere compartir cada vez que hay una suscripción a un servicio nuevo, o incluso si se realiza una compra online.

Por lo tanto es importante señalar que diversidad de sitios webs requieren una cuenta de email para registrarse, por lo que la mayoría de los usuarios sencillamente ingresan su cuenta principal. Pero cabe hacerse la pregunta; ¿Para qué se necesita más de una? Cuando se hace un registro en un nuevo servicio, por lo general, se acepta transferir la información de contacto de un servicio a otro con fines de marketing. ¿Qué se puede hacer? Para estar fuera del radar en internet se debe tener presente estas 5 estrategias que a continuación se las mencionaremos.

Primera estrategia: Utilizar una dirección de email temporal (para temas que no sean tan importantes)

Es importante mencionar que algunos servicios de email descartables o temporales consiguen permitir utilizar un email temporario que se autodestruye en un lapso de tiempo que se puede programar. Esto es verdaderamente útil para aquellos servicios de un solo uso, como por por ejemplo si se desea acceder a contenido restringido, pero no se quiere recibir diversidad de correos de marketing o incluso correos de spam.

Segunda estrategia: Puede optar por crear una dirección de email alternativa para logins y newsletters de mayor importancia

En cuanto a los contactos bancarios, así como del gobierno u otros verdaderamente importantes, puede utilizarse un servicio como por ejemplo; “ProtonMail”, el cual consigue brindar encriptado extremo-a-extremo. Se recomienda no hacer uso de una cuenta de mail primaria para nada que no sea contactos familiares y de amigos. Si toma en cuenta estas recomendaciones, le será muy útil y le ayudará a mantener la bandeja de entrada no solamente organizada, sino también libre de spam, y asimismo, protegida de fugas de datos si el servicio de mail llega a sufrir un ataque.

Incluso, hay que dejar claro que también puede hacer uso de la función de ocultar mi email de Apple, para poder suscribirse a un servicio sin revelar el correo electrónico real. Aunque en Android no hay una función hasta el momento parecida a la de Apple, puede hacer uso de alternativas como Firefox Relay.

Hay que acotar que, al igual que ocurre con las direcciones de mail, el número telefónico también es demandado para registrarse a diversidad de sitios webs, o incluso, para que vendedores concedan los datos de contacto a un servicio de entregas físicas. Entendiendo esto, el número de teléfono está en todos lados, por lo que no es de extrañarse que diversidad de usuarios reciban mensajes de texto o incluso, WhatsApp como intento de estafas.

Tercera estrategia: Puede optar por conseguir una tarjeta SIM prepaga

Se debe saber que habitualmente, se trata de una tarjeta no muy costosa que, en diversos países, no requieren de identificación del usuario. Si este es el caso, se tiene la capacidad de poder utilizar ese número para todos los registros online que se necesiten como por ejemplo; redes sociales, delivery u otros. Lo más idóneo es que, su número real lo tengan únicamente los familiares amigos e instituciones financieras o de gobierno.

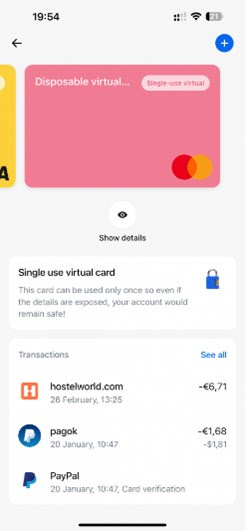

Cuarta estrategia: Usar tarjetas virtuales de un solo uso o tarjetas prepagadas

Cabe acotar que hay diversos bancos tradicionales, online, y asimismo, billeteras virtuales, que hacen uso de aplicaciones móviles, brindan tarjetas virtuales como opcionales a la tarjeta física. Incluso, en muchos de estos bancos también se suministran tarjetas de un solo uso que se conectan a una tarjeta real. Que debe saber que una vez que se compra con esa tarjeta, el sistema del banco detecta el movimiento y procede a destruir los detalles de la mencionada tarjeta, creando una nueva para la próxima compra que se realice y esto es realmente ideal, lo mantendrá apartado y seguro ante hackers. Incluso, no se debe preocupar, porque en caso de reembolsos, los vendedores tienen la oportunidad de poder devolver cualquier importe con la misma tarjeta de un solo uso a la cuenta original.

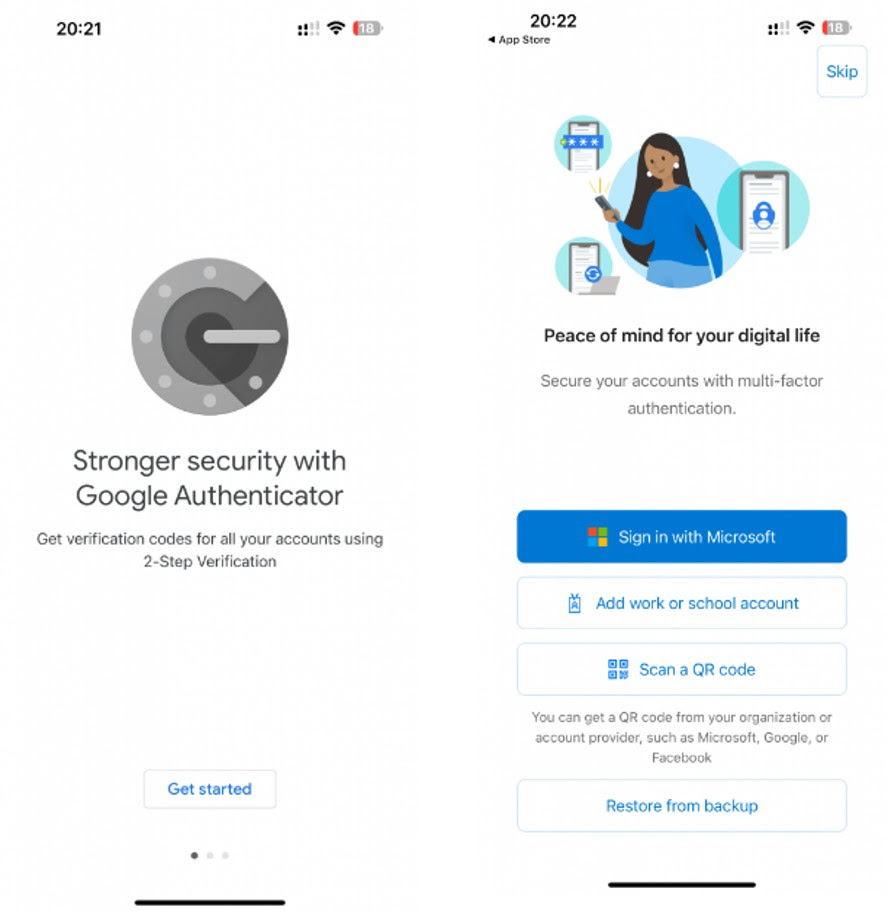

Quinta estrategia: Opte por usar los códigos 2FA generados por las aplicaciones

Por si no lo sabía, la mayoría de los servicios permiten e incluso, recomiendan el uso de la autenticación de dos factores (2FA) además de ingresar una contraseña, puede requerirse un paso más de autenticación. Por lo que el mismo será ideal porque si alguien roba una contraseña, de este modo, no podrá ingresar a la cuenta sin el segundo código de identificación.

Por lo general, el segundo factor de identificación viene siendo un mensaje SMS al dispositivo móvil con una contraseña o incluso un código temporal. Lo cual solo necesitara tipear dónde lo requiera para probar la identidad.

También existe otro modo, el cual, se basa en aplicaciones de autenticación como el Microsoft Authenticator. Cabe acotar que en las configuraciones de seguridad la mayoría de los sitios web consiguen brindar la posibilidad de generar un código QR o alfanumérico que se puede añadir a la App de autenticación que generara un código temporal para autenticarse. Sin duda, son consejos verdaderamente útiles que lo ayudaran a mantenerse siempre protegido ante cualquier peligro.

Con todas esas opciones mencionadas anteriormente, será posible estar medianamente fuera del radar en Internet y no ser una presa tan fácil de los estafadores!